这篇文章上次修改于 1067 天前,可能其部分内容已经发生变化,如有疑问可询问作者。

0x0 前言

0x1 利用详情

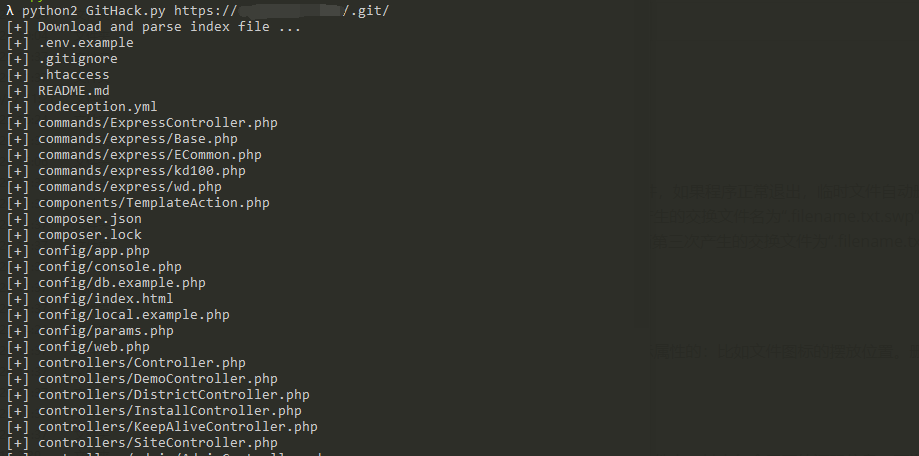

.git信息泄露

.git文件夹是git init初始化后在当前目录生成的一个管理git仓库的文件夹,这里包含所有git操作所需要的东西,在使用github储存库时如果没有处理好,很有可能能够通过它获取到信息。

利用工具:lijiejie的GitHack

python GitHack.py http://www.openssl.org/.git/

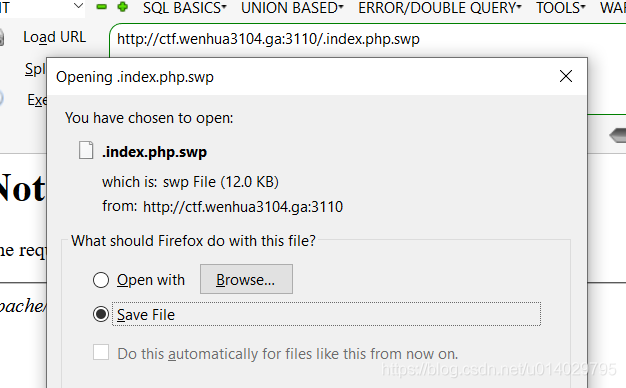

.swap文件信息泄露

vim中的swp即swap文件,在编辑文件时产生,它是隐藏文件,如果程序正常退出,临时文件自动删除,如果意外退出就会保留,文件名为 .filename.swp,(第一次产生的交换文件名为“.filename.txt.swp”;再次意外退出后,将会产生名为“.filename.txt.swo”的交换文件;而第三次产生的交换文件为“.filename.txt.swn”)

备份文件名为 filename~

利用方式:可通过直接访问.swp文件,下载回来后删掉末尾的.swp,获得源码文件。

或下载文件后使用vim编辑器 vim -r 文件名后查看内容

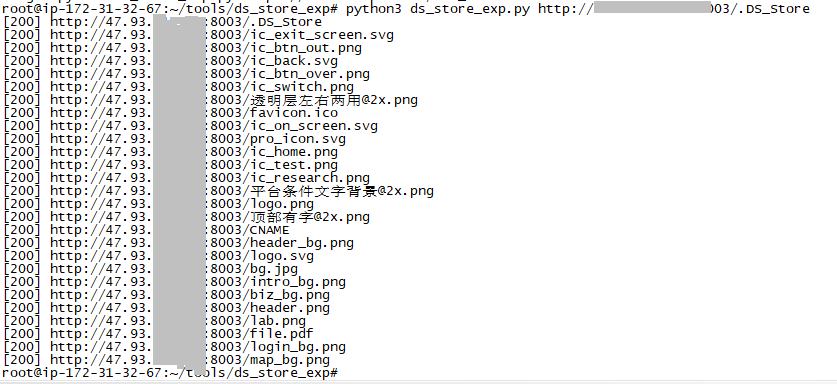

.DS_Store文件信息泄露

DS_Store是mac OS下常见的,是用来存储这个文件夹的显示属性的:比如文件图标的摆放位置。删除以后的副作用就是这些信息的失去。

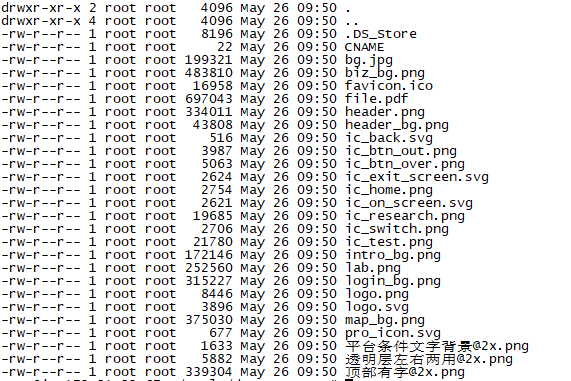

可利用lijiejie的ds_store_exp脚本,它是一个.DS_Store 文件泄漏利用脚本,可解析.DS_Store文件并递归地下载文件到本地:

执行完毕后,会生成还原后的文件和文件夹:

.svn信息泄露

使用SVN管理本地代码过程中,会生成一个名为.svn的隐藏文件夹,其中包含重要的源码信息。而造成.svn文件泄露的主要原因还是网站管理员在发布代码时,没有使用导出功能,而直接进行复制粘贴。

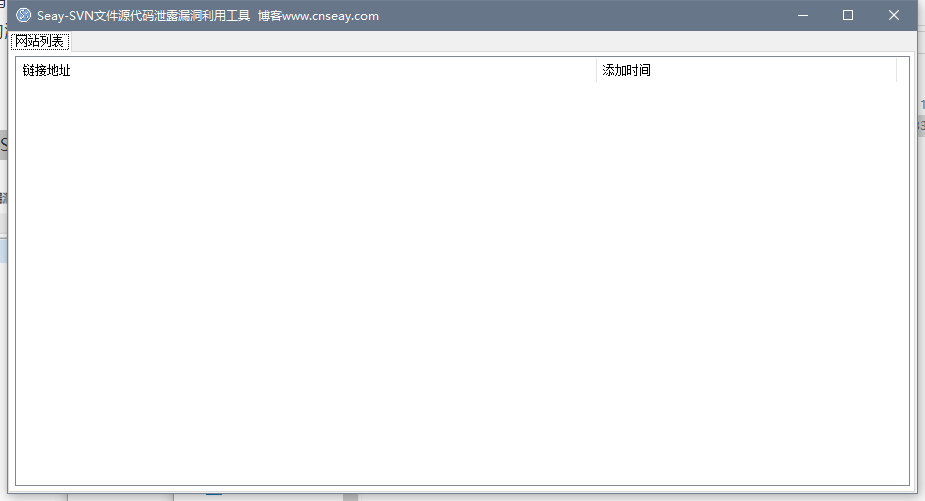

一般使用Seay SVN漏洞利用工具进行源码还原,查看敏感文件信息及目录结构,如数据库配置:

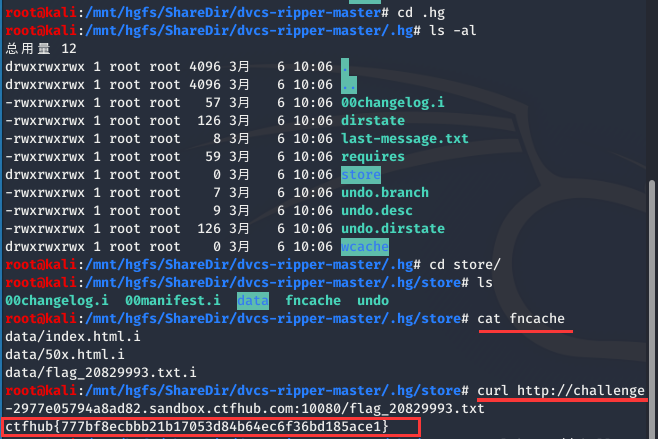

.hg文件信息泄露

Mercurial 是一种轻量级分布式版本控制系统,使用

hg init的时候会生成.hg。

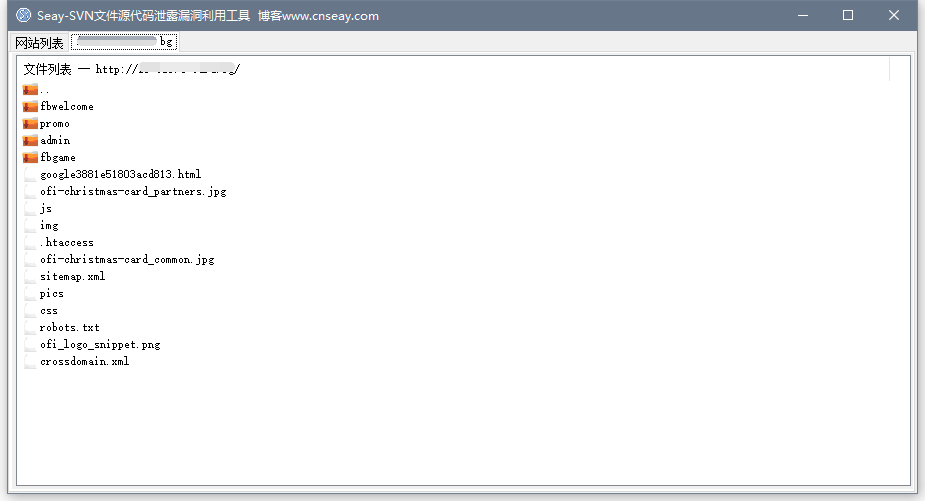

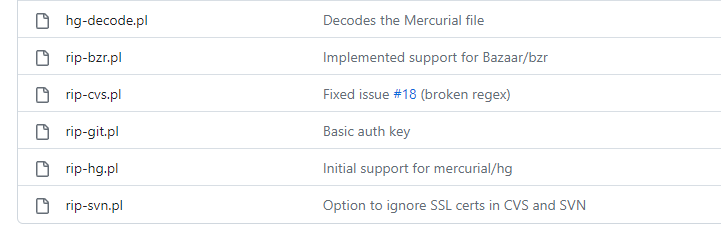

漏洞利用工具: dvcs-ripper

dvcs-ripper,这个工具包含了多个信息泄露的利用脚本,使用rip-hg.pl脚本文件

CVS信息泄露

CVS是一个C/S系统,多个开发人员通过一个中心版本控制系统来记录文件版本,从而达到保证文件同步的目的。主要是针对 CVS/Root以及CVS/Entries目录,直接就可以看到泄露的信息。

利用还是dvcs-ripper,运行示例:

rip-cvs.pl -v -u http://www.example.com/CVS/

没有评论